XSS Exploit finns på Apple iTunes-webbplatsen ... igen

Uppdatering: Apple har fastställt exploateringen, nedan länken är bevarad för eftertiden men fungerar inte längre för att visa något som är onormalt.

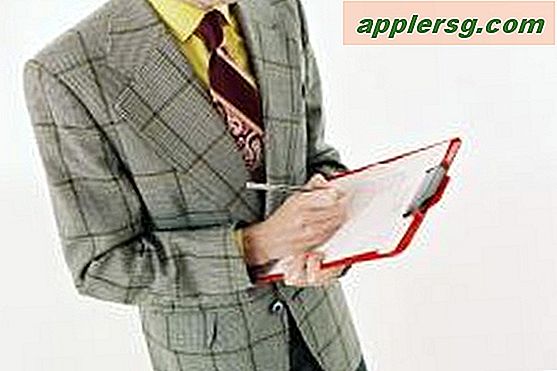

För några veckor sedan fanns det en aktiv XSS Exploit på Apple.com med deras iTunes-webbplats. Tja, en tipster skickade oss exakt samma cross site scripting exploit hittades igen på Apple iTunes webbplatsen (Storbritannien i det här fallet). Som ett resultat är det några ganska roliga variationer av Apple iTunes-sidan som visas och igen några mycket skrämmande, eftersom ovanstående skärmdump visar en inloggningssida som accepterar användarnamn och lösenordsinformation, lagrar inloggningsdata på en utländsk server och skickar sedan du tillbaka till Apple.com. Den mest irriterande variationen som skickades till oss försökte göra saker om 100 kakor på min maskin, initierade en oändlig slinga av javascript popup-fönster med Flash-filer inbäddade i var och en, och iframed omkring 20 andra iframes, samtidigt som man spelar en del riktigt hemsk musik.

Här är en relativt ofarlig variant av XSS-kompatibel URL, det omramar Google.com:

http://www.apple.com/uk/itunes/affiliates/download/?artistName=Apple%20%3Cbr/%3E%20%3Ciframe%20src=http%3A//www.google.com/%20width= 600% 20height = 200% 3E% 3C / iframe% 3E & thumbnailUrl = http% 3A // images.apple.com / home / images / promo_mac_ads_20091022.jpg & itmsUrl = http% 3A% 2F% 2Fitunes.apple.com% 2FWebObjects% 2FMZStore.woa % 2Fwa% 2FviewAlbum% 3Fid% 3D330407877% 26s% 3D143444% 26ign-mscache% 3D1 & albumname = en% 20wide-öppen% 20HTML% 20injection% 20hole

Det går inte mycket att göra din egen version. Hur som helst, låt oss hoppas att Apple fixar det här snabbt.

Bifogade är några fler skärmdumpar av länkar som skickas in av tipster "WhaleNinja" (bra namn förresten)